Hallo Semuanya kembali lagi ya di kitaadmin.com terimakasih sebelumnya buat kamu yang sudah mampir ke sini :D, jadi sekarang saya akan memberikan tutorial konfigurasi Fail2ban untuk SSH di sistem oprasi bebasis LInux, Jadi apa aja sih OS ( Sistem Oprasi ) bisa mengunakan tutorial ini , yaitu seperti judulnya ya. Ubuntu, Debian dan Centos.

Lalu buat kamu yang belum tau Fail2ban itu apa ?, Bagaimana cara kerjanya ?, Manfaatnya apa untuk server kamu ? Seberapa penting Fail2ban Untuk server kamu. kamu bisa baca selengkapnya di postingan dibawah Oke

oke sekarang saya anggap kamu sudah baca aja ya.. dan sudah tau apa itu SSH, dan Langsung aja ya ke panduan konfigurasi Fail2ban untuk SSH nya.

Konfigurasi Fail2ban untuk SSH

oke tahap pertama sebelum melakukan konfigurasi, kamu harus menginstall Fail2ban terlebih dahulu, caranya ikuti peritah di bawah, ikut dengan sistem oprasi yang kamu miliki.

Ubuntu dan Debian

apt-get install fail2ban -yCentOs

yum install fail2ban -ysetelah itu tunggu hingga prosesnya selesai ya, Setelah selesai installnya maka kita akan lanjut untuk lakukan konfigurasinya.

pada bawaan (default) setelah instalasi file konfigurasi terletak di /etc/fail2ban/jail.conf tapi bukan file ini yang akan kita konfig atau di rubah, melainkan kita akan meng-copy file bawaannya ke /etc/fail2ban/jail.local . dengan perintah dibawah

cp /etc/fail2ban/jail.conf /etc/fail2ban/jail.localSetelah itu buka file konfignya dengan perintah berikut

nano /etc/fail2ban/jail.localLalu cari tex seperti yang saya garis bawahi dan perhatikan.

nantinya kita dapat merubahnya ke nilai yang kamu ingin kan, untuk memahami apa maksud dari config di atas kamu bisa baca di bawah fungsinya :

- Ignore IP : Digunakan untuk me-whitelist IP tertentu, jadi kamu dapat menentukan IP mana saja yang tidak akan dan bakal di blokir (banned) sama si fail2ban, setiap penambahan IP dipisahkan dengan spasi.

- Bantime : Digunakan untuk menentukan lama IP attacker (penyerang) yang telah terblokir (banned), dari server apabila melanggar rule yang telah ditentukan sebelumnya. Waktu yang digunakan bantime yaitu second (detik), secara default bantime yang ditentukan yaitu 600 detik (10 menit)

- Maxretry : Digunakan untuk mengatur jumlah percobaan yang dapat dilakukan oleh seseorang attacker untuk melakukan brute force, sebelum IP tersebut di blokir (banned) oleh fail2ban. Secara default di CentOS 7 fail2ban akan memblokir 5 kali percobaan (fail).

- Findtime : Yaitu waktu yang ditentukan oleh Fail2ban apakah IP tersebut masuk dalam kategori blokir (banned) atau tidak. Hitungan yang digunakan sama dengan bantime yaitu second (detik) defaultnya 600 (10 menit)

oh iya yang ignoreip bisa kalian tambah dengan beberapa ip, dengan hanya menambahakan class network atau single ip saja, contoh nya akan seperti di bawah :

# ban a host which matches an address in this list. Several addresses can be

# defined using space (and/or comma) separator.

ignoreip = 127.0.0.1/8 192.168.1.0/24 189.109.45.2

# External command that will take an tagged arguments to ignore, e.g. <ip>,

# and return true if the IP is to be ignored. False otherwise.

#

# ignorecommand = /path/to/command <ip>

ignorecommand =

# "bantime" is the number of seconds that a host is banned.

bantime = 600

# A host is banned if it has generated "maxretry" during the last "findtime"

# seconds.

findtime = 600

# "maxretry" is the number of failures before a host get banned.

maxretry = 5

# "backend" specifies the backend used to get files modification.

# Available options are "pyinotify", "gamin", "polling", "systemd" and "auto".

# This option can be overridden in each jail as well.

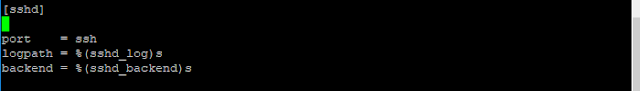

Cari text [sshd] dengan perintah CTRL+W lalu ketikan [sshd] dan Enter. lalu kamu akan menemukan text konfig yang kurang lebih seperti gambar di bawah:

itu masih belum aktif cara mengaktifkannya kamu rubah menjadi seperti di bawah :

[sshd]

enable = true

port = ssh

logpath = %(sshd_log)s

backend = %(sshd_backend)sSimpan dengan CTRL+X lalu tekan Y dan setelah itu Enter. setelah selesai melakuakn konfigurasinya kamu bisa restart service fail2ban dengan perintah dibawah :

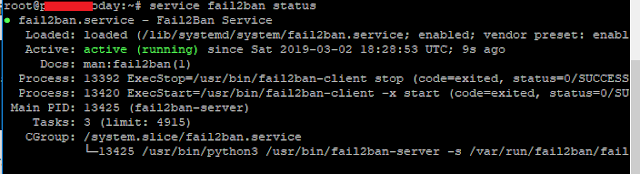

service fail2ban restartuntuk memasitikan fail2ban berjalan ketikan perintah service fail2ban status , jika aktif akan muncul bertulis kan active (running) seperti di bawah

Oke berarti itu tanda sekrang kamu telah BERHASIL melakukan konfigurasi fail2ban untuk melindungi ssh, tapi kayanya belum lengakap kalo kamu belum test terlebih dahulu deh, coba deh sekarang kamu keluar dan coba kamu login tapi passwordnya salah terus lakuin itu , untuk metest apakah IP kamu nanti akan terbelokir atau nggak .

Oke sekian dari saya Trimakasih yang udah baca ini sampain habis jgan lupa mampir ke postingan selanjutnya ya dan jangan lupa like FP facebook kitaadmin.com untuk tau update terbaru dan ikut mendukung kitaadmin.com agar rajin update 😀

Baca Juga :